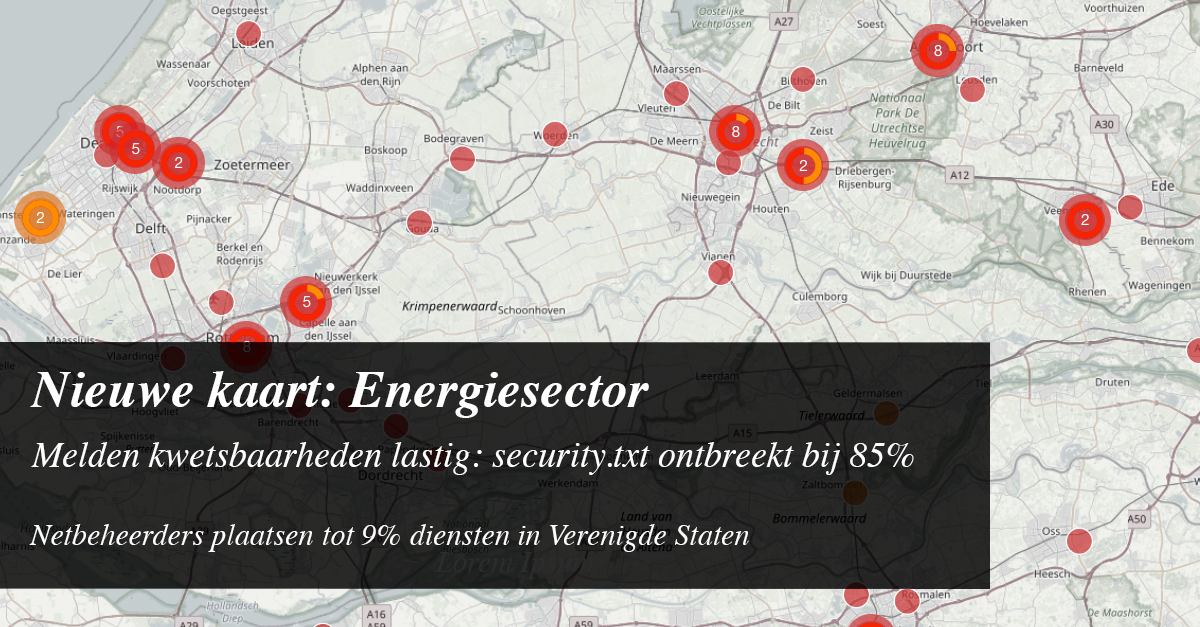

Vanaf 2 augustus is de online veiligheid van de Energiesector te zien op basisbeveiliging.nl. Dit is de eerste kaart met daarop ook zeer kritieke organisaties volgens aanstaande cyberbeveiligingswet / NIS2 en de aanstaande wet weerbaarheid kritieke entiteiten. Er worden 178 organisaties gemeten.

De belangrijkste bevindingen:

- Bij 85% ontbreekt de meldingsstandaard “security.txt” voor kritieke lekken

- Netbeheerders bieden online diensten vanuit de VS (bij Liander is dat 9%)

- 41% van de domeinen is niet veilig ingericht: wij meten 25 veiligere doelgroepen

Alle metingen zijn openbaar. De lijst organisaties is samengesteld met een ploeg vrijwilligers tijdens pizza sessies. Deze metingen zijn een initiatief van de Internet Cleanup Foundation. Organisaties die ons werk waardevol vinden vragen we in enige vorm bij te dragen, bijvoorbeeld door deelnemer van onze stichting te worden.

Omvang en scope onderzoek

Op deze nieuwe kaart meet basisbeveiliging niet alleen de bedrijven die onder de aanstaande wetten vallen. Ook hun belangrijkste toeleveranciers, samenwerkingsverbanden, overlegorganen en de kleinere spelers worden in beeld gebracht.

Er zijn vijf redenen waarom de hele sector wordt gemeten, inclusief kleinere spelers:

- het kunnen vergelijken van bekwaamheid tussen grote en kleine spelers

- sommige kleine spelers bestaan uit een samenwerking van grote spelers: strikt genomen vallen deze niet onder de nieuwe wetten, terwijl hier wel belangrijke beslissingen of taken liggen

- vitale infrastructuur, zoals een elektriciteitsnetwerk, bestaat uit veel partijen. Deze zijn gezamenlijk “balansverantwoordelijk”, zowel met als zonder aansluiting op het stroomnet

- het weergeven van een volledig beeld van de sector

- het is lastig na te gaan of een bedrijf precies valt binnen de kaders van de nieuwe wetten

Er worden alleen organisaties gemeten die in Nederland een vestiging hebben. Dit zijn ook internationaal opererende organisaties die actief zijn in Nederland, zoals het Zweedse Vattenfall en Duitse RWE.

In totaal worden er 178 organisaties gemeten, met ongeveer 5500 internetadressen en 55.000 meetpunten.

De landkaart met de bedrijven en beoordelingen is hier te vinden. Middels doorklikken zijn rapporten van individuele organisaties te vinden, met daarop alle individuele metingen. Deze metingen worden voortdurend bijgewerkt voor een up-to-date beeld van de online veiligheid van Nederland.

Dit artikel gaat verder onder de afbeelding.

Ontbreken security.txt houdt kwetsbaarheden buiten beeld

Sinds mei 2023 is de standaard “security.txt” verplicht voor de overheid. Deze standaard biedt beveiligingsonderzoekers een gangbare manier om contactinformatie te vinden voor het melden van kwetsbaarheden. Organisaties ontvangen hierdoor makkelijker en sneller informatie over mogelijke kwetsbaarheden in hun online landschap.

Slechts 15% van de energiesector implementeert deze standaard en slechts 1% doet dat volledig. De Nederlandse overheid doet dit al op 52% van haar domeinen en 35% daarvan is volledig. De standaard ontbreekt bijvoorbeeld op bijna alle domeinen van netbeheerders. Door het ontbreken van security.txt schieten de meldingsprocedures voor kwetsbaarheden tekort.

Het gebruik van security.txt hoort bij een up-to-date Coordinated Vulnerability Disclosure (CVD) beleid. Dit beleid is rond 2013 onder de naam Responsible Disclosure ingevoerd bij veel vitale organisaties. De eerste versie van de security.txt standaard is pas in 2017 gepubliceerd. Meetinstrumenten als internet.nl testen hierop sinds oktober 2022. Basisbeveiliging meet dit sinds februari 2023 en maakt hiervoor gebruik van de metingen van internet.nl.

De meerwaarde van security.txt zit in het gemak waarmee onderzoekers kwetsbaarheid kunnen melden. Zeker wanneer de onderzoeker een hoger volume aan organisaties wil bereiken scheelt dit erg veel tijd: iedere organisatie richt CVD namelijk anders in. Dat zorgt voor een zoektocht bij iedere melding. Zo is dit proces bij netbeheerder Enexis onder beide termen niet te vinden, maar misschien wel onder een andere term. Door deze rommeligheid verliezen onderzoekers veel tijd en daarmee de motivatie om het te melden. Hierdoor worden minder kwetsbaarheden gemeld.

Een ander voordeel van compleet security.txt bestand is dat dit een e-mailadres bevat. Melden via e-mail heeft de voorkeur omdat contactformulieren vaak extra verplichtingen proberen op te leggen. Bijvoorbeeld dat de onderzoeker helemaal niet mag publiceren: hierdoor verdwijnt de stok achter de deur van het CVD beleid. Een onderzoeker moet namelijk kunnen publiceren als de kwetsbaarheid niet binnen redelijke tijd wordt verholpen. De term disclosure zit niet voor niets in de naam.

Kwetsbaarheden bij netbeheerders

Netbeheerders hebben de verantwoordelijkheid dat hun netwerk blijft functioneren. Nederland telt acht netbeheerders voor gas en elektra. Er zijn twee landelijke netbeheerders: voor elektra is dat Tennet en voor gas Gasunie. De andere netbeheerders leveren zowel gas als elektra.

Van de acht netbeheerders scoren de twee landelijke het slechtst. Van de grote drie netbeheerders komt Enexis het beste uit de bus. Bij de kleinere netbeheerders worden geen hoge risico’s gemeten.

Project- en marketingsdomeinen van deze organisaties zijn niet meegenomen in dit onderzoek.

| Bedrijf / Rapport | Hoofddomeinen | Gemeten Domeinen | Bevindingen Hoog Risico |

| Tennet | tennet.de, tennet.eu, tennet.nl, tennet.org | 222 | 22 (divers) |

| Gasunie | gasunie.de, gasunie.eu, gasunie.nl, gasunietransportservices.nl, platformgroengas.nl | 172 | 15 (m.n. volgkoekjes) |

| Liander | alliander.com, alliander.nl, liander.nl | 219 | 13 (divers) |

| Stedin | stedin.net | 134 | 3 |

| Enexis | enexis.nl | 118 | 2 |

| Westland Infra | juva.nl, westlandinfra.nl | 20 | 0 |

| Coteq | coteq.nl, coteqnetbeheer.nl | 8 | 0 |

| Rendo | rendo.nl, rendogroep.nl | 5 | 0 |

Digitale infra netbeheerders in de VS

Basisbeveiliging meet ook vanuit welk land online dienstverlening wordt aangeboden. Het gaat daarbij om de fysieke locatie van webservers en mailservers. Netbeheerder Liander spant daarin de kroon: 9% van haar online dienstverlening komt vanuit de Verenigde Staten.

| Organisatie / Rapport | Infra in de VS | Infra in de EU | Onbekend |

| Liander | 9% (21/228) | 88% (200) | 3% (7) |

| Enexis | 8% (9/118) | 76% (90) | 16% (19) |

| Gasunie | 6% (10/178) | 90% (161) | 4% (7) |

| Stedin | 4% (6/137) | 95% (130) | 1% (1) |

| Tennet | 1% (2/232) | 99% (230) | 0% (0) |

| Westland Infra | 0% | 100% (24) | 0% |

| Coteq | 0% | 100% (10) | 0% |

| Rendo | 0% | 100% (7) | 0% |

De top 10 slechtst beveiligde energiebedrijven

De top 10 van slechtst beveiligde energiebedrijven is uiteenlopend. Opvallend is dat juist relatief kleine organisaties de top 3 vertegenwoordigen. Er is 1 kleinere organisatie die alles op orde heeft en op groen staat op de kaart: MeppelEnergie. De overige 177 organisaties scoren oranje (29) en rood (148).

Op nummer 1 staat Repowered, dat zich richt op grootzakelijke aansluitingen. Deze organisatie heeft relatief weinig domeinen maar wel veel hoge risico’s. Deze zitten met name in het publiceren van versienummers en een verkeerde e-mail inrichting.

Nummer 2 is ANWB energie. Dat is een bijzondere omdat de ANWB veel meer diensten levert onder andere subdomeinen. Deze worden allemaal gemeten. De beveiligingsproblemen bevinden zich op het gebied van matige versleuteling en versie-informatie.

Op nummer 3 staat Etpa, een energiehandelaar die actief is in Nederland en Duitsland. De veiligheidsproblemen zitten in het aanbieden van versie-informatie en websites zonder versleuteling.

| Positie | Organisatie | Domeinen | Bevindingen Hoog Risico | Hoog risico per domein |

| 1 | Repowered | 27 | 46 | 1.70 |

| 2 | ANWB Energie | 252 | 35 | 0.14 |

| 3 | Etpa | 34 | 28 | 0.82 |

| 4 | Eneco | 112 | 27 | 0.24 |

| 5 | Axpo | 156 | 25 | 0.16 |

| 6 | TenneT | 222 | 22 | 0.10 |

| 7 | Innova | 11 | 16 | 1.45 |

| 8 | RWE | 242 | 15 | 0.06 |

| 9 | Gasunie | 172 | 15 | 0.09 |

| 10 | Alfen | 63 | 15 | 0.24 |

Vergeleken met de overheid

De overheid heeft 5x zoveel domeinen en diensten als de energiesector. Toch is de online veiligheid van de overheid op 18 van de 25 punten beter dan van de energiesector. De verhoudingen zijn daarbij ook scheef: wanneer de energiesector beter scoort is dat slechts marginaal. De overheid scoort daarentegen tot 35% hoger.

Zo is DNSSEC bij de overheid op 91% van de domeinen goed ingericht, terwijl dat bij de energiesector slechts 56% is. Ook in de implementatie van het eerder genoemde security.txt zitten zulke verschillen.

De voornaamste redenen van deze grote verschillen zit in de beleidsstukken en eisen die de overheid zichzelf heeft opgelegd. Ze is daarin erg succesvol. Voorbeelden zijn streefbeeldafspraken, webrichtlijnen en de Wet Digitale Overheid.

Hieronder staat de hele tabel met alle metingen:

| Overheid | Vitaal / Energie | |

|---|---|---|

| Stand | 💚18 💩7 | 💚7 💩18 |

| Domeinen in portfolio | 28102 | 5599 |

| Diensten in portfolio | 51872 | 10996 |

| Domeinnaam beveiliging (DNSSEC) | 💚 91.17% | 💩 56.93% |

| Kwaliteit van de versleuteling (HTTPS) | 💚 92.3% | 💩 88.33% |

| Vertrouwen in het certificaat (HTTPS) | 💩 92.58% | 💚 93.9% |

| Versleutelde http dienst (HTTPS) | 💚 75.28% | 💩 42.5% |

| Bestandsoverdracht (FTP) | 💩 92.9% | 💚 95.6% |

| Weghalen versieinformatie van gebruikte software | 💩 94.34% | 💚 96.51% |

| Eigenaar van internetadres | 💩 84.49% | 💚 92.57% |

| Fysieke locatie van server | 💚 97.07% | 💩 85.74% |

| Fysieke locatie van e-mail server(s) | 💚 95.5% | 💩 93.8% |

| Fysieke locatie van bronnen op de website | 💚 35.64% | 💩 4.41% |

| Veilige verbinding volgens NCSC-NL eisen (HTTPS) | 💚 61.34% | 💩 20.6% |

| Beschikbaarheid meldpunt informatiebeveiliging | 💚 36.52% | 💩 1.01% |

| Vertrouwen in netwerkroute naar website | 💚 94.83% | 💩 84.08% |

| Domain-based Message Auth (DMARC) | 💚 91.64% | 💩 84.96% |

| DomainKeys Identified Mail (DKIM) | 💩 75.66% | 💚 83.33% |

| Sender Policy Framework (SPF) | 💚 95.96% | 💩 84.21% |

| Toepassing van versleuteling van ontvangen e-mail | 💩 98.63% | 💚 99.6% |

| Versleuteling ontvangen e-mail volgens NCSC richtlijnen + DANE | 💚 72.02% | 💩 64.92% |

| Vertrouwen in networkroute naar e-mail server | 💩 91.43% | 💚 94.19% |

| Strict-Transport-Security Header (HSTS) | 💚 75.64% | 💩 54.54% |

| X-Content-Type-Options instelling | 💚 69.44% | 💩 49.91% |

| X-Frame-Options Header (Clickjacking) | 💚 71.15% | 💩 55.95% |

| Website is volledig in eigen beheer | 💚 48.17% | 💩 46.27% |

| Websitebezoek respecteert je privacy | 💚 99.87% | 💩 84.46% |

| Geplaatste cookies | 💚 97.05% 🔍 | 💩 93.52% 🔍 |

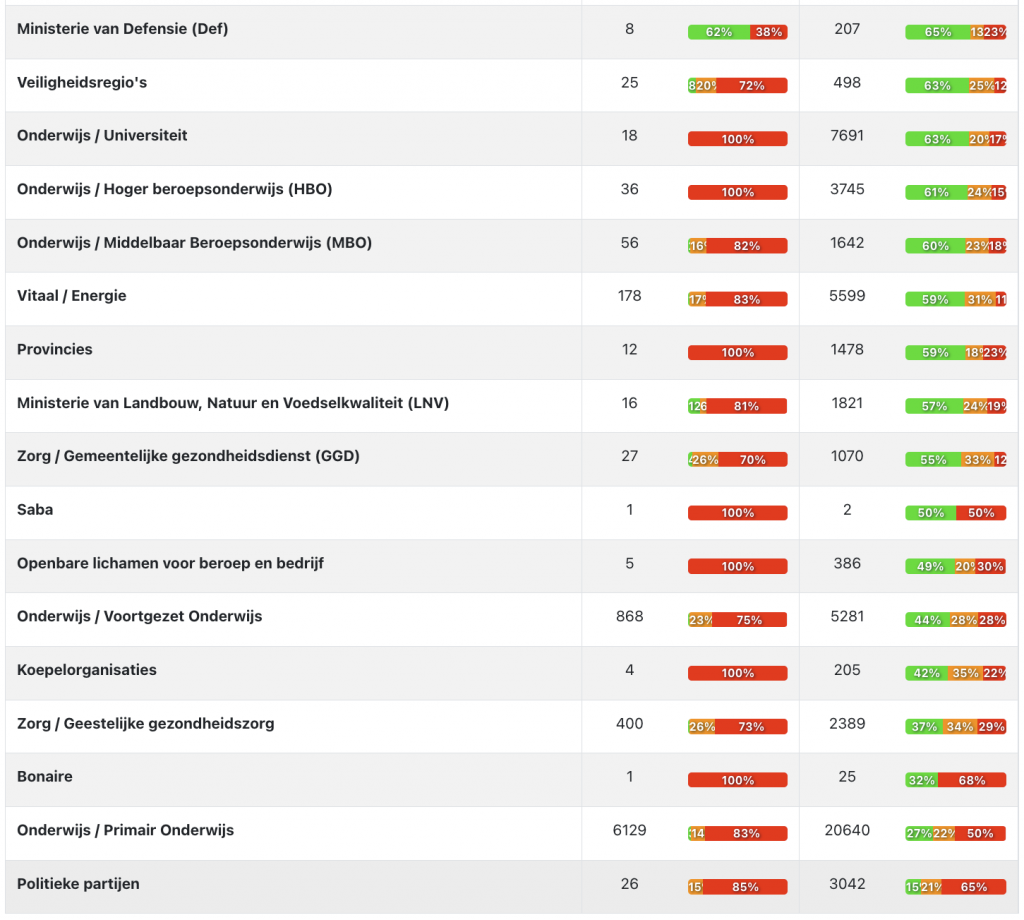

25 doelgroepen scoren beter

In verhouding tot andere gemeten doelgroepen op basisbeveiliging, zoals het onderwijs en ministeries, staat de energiesector er matig voor. 25 doelgroepen scoren beter, 12 scoren slechter. Universiteiten, ziekenhuizen en de meeste overheden scoren beter. Politieke partijen, voorgezet onderwijs en de geestelijke gezondheidszorg scoren slechter.

Over basisbeveiliging.nl

Alle metingen in dit artikel zijn te vinden op de website basisbeveiliging.nl. Deze metingen worden voortdurend bijgewerkt voor een up-to-date beeld van de online veiligheid van Nederland. Zo is te zien wanneer organisaties verbeteringen doorvoeren of terugvallen. Alle metingen zijn openbaar en bruikbaar onder een vrije licentie.

Basisbeveiliging.nl is een initiatief van de Internet Cleanup Foundation. Wij zetten ons in voor een veilig online Nederland door middel van onderzoek en open data. Organisaties die ons werk waardevol vinden en hier gebruik van maken vragen we op enige vorm bij te dragen, bijvoorbeeld door de stichting te ondersteunen met deelnemerschap.