Nieuws

Samen maken we Nederland veilig: voeg organisaties en domeinen toe aan Basisbeveiliging

Bijgewerkte DNSSEC meting, vooraankondiging meting robuustheid DNS

700x openbaar databasebeheer met phpMyAdmin: is iets veilig als je er niet voor betaalt?

Eigen meting en Internet.nl vervangen Qualys SSL Labs

Certificatenregen 2025: 106 organisaties ontvingen het felbegeerde baseline cyber security certificaat

Aankondiging Certificatenregen: 22 tot 26 september 2025

Nieuw: Basistoegankelijk.nl Beta

Basisbeveiliging Museum: Het museum waar stukken verdwijnen, dus kijk snel!

De helpdesk #9: hoe om te gaan met doorstuur- en parkeerdomeinen

Opvragen 75% NL domeinen: meer dan 25.000 nieuwe domeinen op Basisbeveiliging

Basisbeveiliging België, online veiligheid van de Belgische overheid ligt ver achter bij Nederland

Basisbeveiliging Jaaroverzicht 2024

Zes nieuwe kaarten: Digitale infrastructuur – Verantwoordelijken lastig te vinden

Certificatenregen 2024: 100 organisaties krijgen baseline cyber security certificaat!

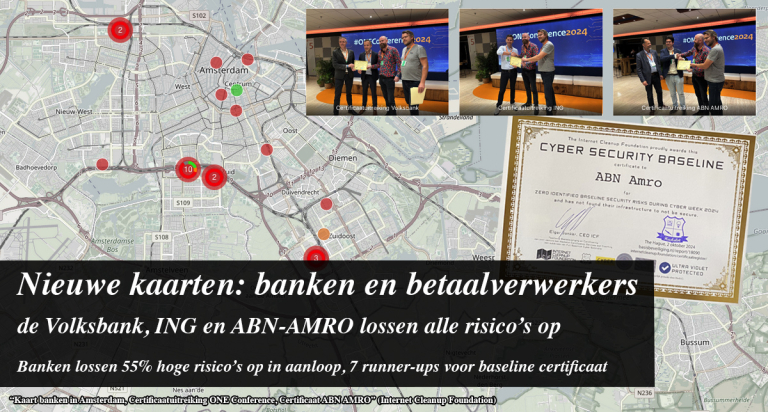

Nieuwe kaarten: Banken en Betalingsverwerkers. Drie grote lossen alle beveiligingsproblemen op, zeven anderen bijna alles.

Updates Augustus 2024

De helpdesk #7: Importeer metingen uit basisbeveiliging, via JSON naar je SIEM

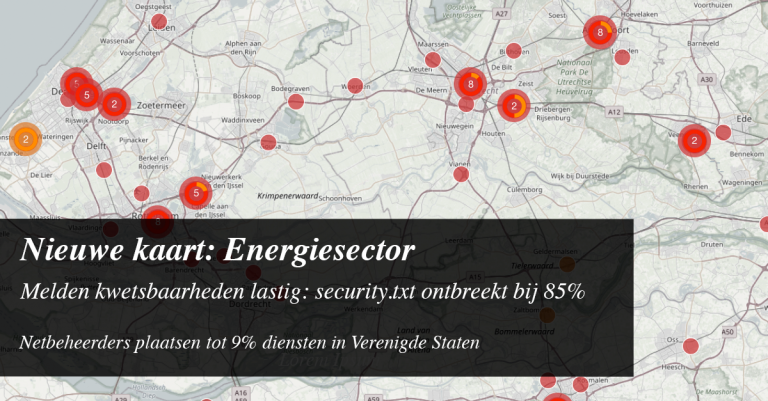

Nieuwe kaart: Energiesector. Meldingsprocedures voor kwetsbaarheden schieten tekort

Nieuwe kaart: Online veiligheid geestelijke gezondheidszorg

Op 1 juli zijn er ten minste 586 kwetsbare SSH versies bij overheid, zorg en onderwijs.

Update: online dienstverlening overheid binnen de EU, 2251 domeinen en 539 mailservers in de VS

Nieuwe kaart: basisonderwijs. 10% van de sites plaatst zomaar volgkoekjes, slechtst beveiligde onderwijslaag maar plukjes groen geven hoop

Updates April 2024

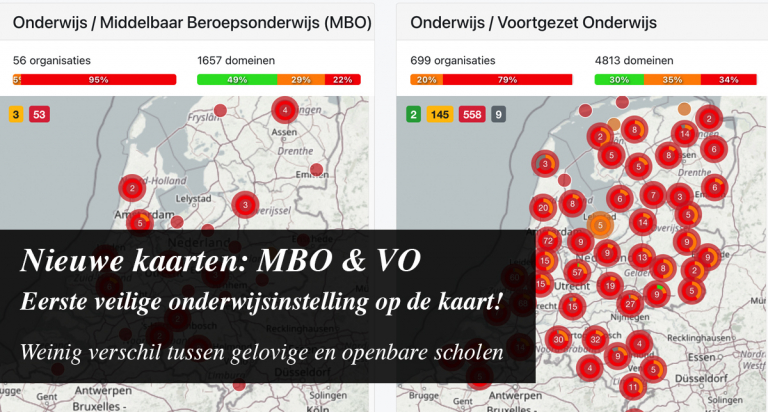

Nieuwe kaarten: MBO en Voortgezet Onderwijs – Eerste veilige onderwijsinstelling op de kaart!

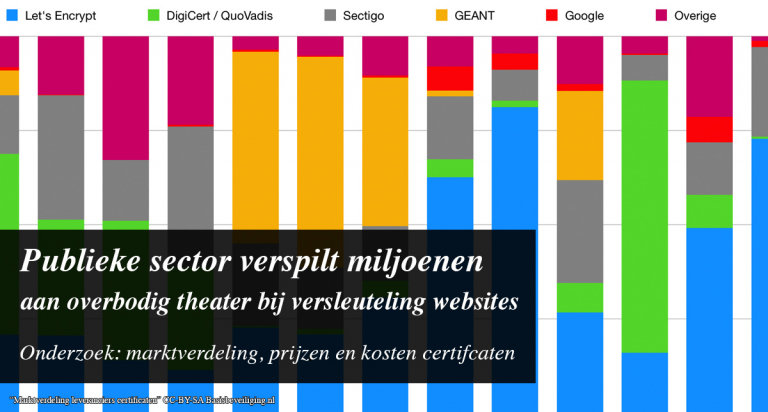

Publieke sector verspilt jaarlijks miljoenen aan overbodig theater bij versleuteling websites

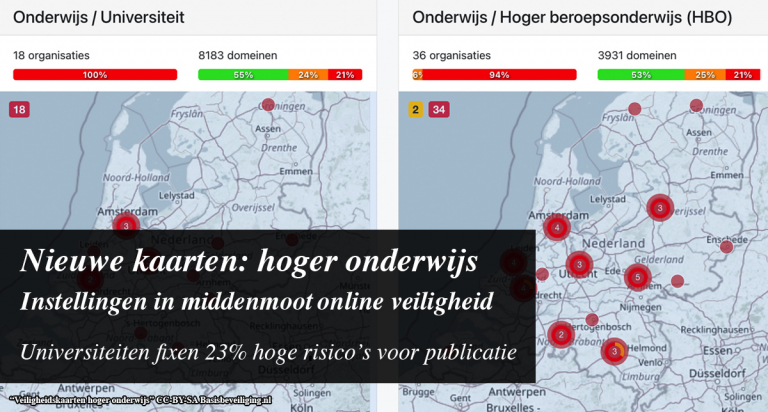

Nieuwe kaarten: Hoger Onderwijs. Universiteiten lossen 23% van de hoge risico’s op in de aanloopperiode.

Overheid vraagt op meer dan 100 manieren toestemming voor volgcookies. Cookiebanners misleiden en 30% werkt niet

De Helpdesk Aflevering 6: Uitzondering op DANE bij Microsoft tot juli